软件安全测试中的Web安全测试详解 聚焦CSRF攻击与网络信息安全软件开发

在当今数字化时代,网络与信息安全已成为软件开发的生命线。软件安全测试,特别是针对Web应用的安全测试,是确保软件系统抵御恶意攻击、保护用户数据和维护业务连续性的关键环节。本文将深入探讨Web安全测试的核心内容,并详细解析一种常见且危险的攻击方式——跨站请求伪造(CSRF)攻击,同时阐述在网络与信息安全软件开发中应遵循的原则与实践。

一、Web安全测试概述

Web安全测试是一种专门评估Web应用程序安全性的过程,旨在发现并修复可能被攻击者利用的漏洞。其测试范围广泛,通常包括但不限于:

- 身份验证与授权测试:验证用户登录、会话管理及权限控制机制是否牢固。

- 输入验证测试:检查系统对用户输入(如表单数据、URL参数)的处理,防范注入攻击(如SQL注入、XSS)。

- 配置管理测试:评估服务器、框架及组件的安全配置是否得当。

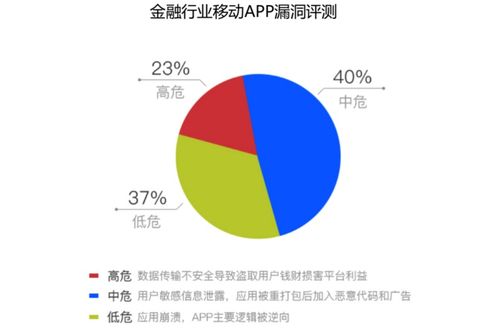

- 敏感数据保护测试:确保密码、个人身份信息、金融数据等在传输与存储过程中得到充分加密。

- 业务逻辑测试:检查应用程序的业务流程是否存在可被利用的设计缺陷。

二、CSRF攻击详解:原理、危害与示例

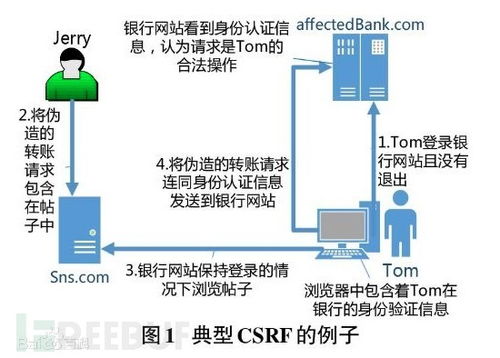

跨站请求伪造(CSRF)是一种利用用户已登录状态,诱骗其在不知情的情况下执行非本意操作的攻击手段。

1. 攻击原理:

- 攻击者构造一个恶意网页或链接,其中包含对目标网站(用户已认证登录)的特定操作请求(如转账、修改密码、发布内容)。

- 用户浏览器在访问该恶意页面时,会自动携带用户在目标网站的登录凭证(如Cookie),向目标网站发送请求。

- 目标网站服务器接收到带有合法凭证的请求后,会误以为是用户的自愿操作,从而执行命令。

2. 攻击危害:

- 在用户不知情下执行账户操作,导致资金被盗、信息被篡改、垃圾信息发布等。

- 破坏用户信任,对应用提供商造成声誉和经济损失。

3. 攻击示例:

假设某银行转账接口为 GET /transfer?to=accountB&amount=1000,且仅依赖会话Cookie认证。攻击者可在自己的网站嵌入以下代码:`html`

当已登录该银行的用户访问攻击者页面时,浏览器会自动加载该图片,从而发起转账请求。

三、防御CSRF攻击的策略

在软件开发中,必须集成有效的CSRF防护措施:

- 使用CSRF令牌(Token):为每个用户会话生成一个唯一、不可预测的令牌,并在表单或请求中嵌入该令牌。服务器在处理请求时验证令牌的有效性。

- 检查Referer/Origin头:验证HTTP请求头中的来源信息,确保请求源自同一站点。但需注意其可能被某些浏览器限制或篡改。

- 设置SameSite Cookie属性:将Cookie的SameSite属性设置为

Strict或Lax,可以限制第三方上下文发送Cookie,从而减轻CSRF风险。 - 关键操作使用二次验证:对于敏感操作(如转账、修改密码),要求用户进行二次验证(如输入密码、短信验证码)。

四、网络与信息安全软件开发的实践原则

构建安全的Web应用不仅需要测试,更需将安全理念融入开发全生命周期(DevSecOps):

- 安全设计:在架构设计阶段即考虑安全威胁,遵循最小权限原则、纵深防御原则。

- 安全编码:对开发团队进行安全培训,使用参数化查询防注入,对输出进行编码防XSS,实施有效的会话管理。

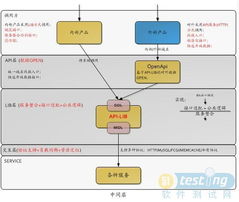

- 自动化安全测试:在CI/CD流水线中集成静态应用安全测试(SAST)、动态应用安全测试(DAST)及软件成分分析(SCA)工具,早期发现漏洞。

- 依赖与配置管理:定期更新第三方库和框架以修补已知漏洞,确保服务器和中间件安全配置。

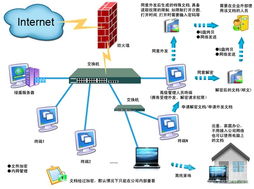

- 持续监控与响应:部署应用后,通过日志监控、入侵检测系统(IDS)和Web应用防火墙(WAF)持续监控,并建立安全事件应急响应流程。

###

Web安全测试是网络与信息安全不可或缺的一环,而深入理解如CSRF等具体攻击手法,能帮助开发与测试人员更有针对性地构建防御体系。将安全测试贯穿于软件开发的每一个阶段,从设计、编码到部署运维,是打造坚固可靠、值得用户信赖的软件产品的必由之路。在威胁不断演变的网络空间,持续的安全意识、严谨的流程和先进的技术工具,共同构成了现代信息安全软件开发的基石。

如若转载,请注明出处:http://www.bahhomy.com/product/46.html

更新时间:2026-05-20 22:43:27